Virtualizáció - megfelelés FSTEC megrendelések információ védelme és a személyes adatok

Követelményeinek FSTEC megrendelések információ védelme és a személyes adatok kormányzati információs rendszerek vGate R2.

Sokan tudjátok azt vGate R2. amely lehetővé teszi a vállalkozások számára, hogy megvédje a virtuális infrastruktúra a jogosulatlan hozzáférés, valamint a helyes konfigurálásához a politikai alapú. Nemrég írta a lehetőségeket vGate R2 verzió 2.8. és ebben a bejegyzésben röviden magyarázni adatvédelmi állami információs rendszerek.

Mint néhányan tudják, az állam előír az adatvédelem (minősül államtitoknak, nem komponens) szereplő állam információs rendszerek.

Orosz törvény is meghatároz számos kötelező követelményeket az információ védelmére egy virtualizációs környezetben. amelyek betartása az irányadó három normatív jogi aktusok:

Ennek ellenőrzéséhez magát megnyitásával e dokumentumok és keresi a „virtualizáció”:

Minden 3. A dokumentum védeni kell virtualizációs környezetet, nem csak a személyes adatok feldolgozása során vagy kritikus lehetőség, hanem bármely állami szervezet.

Íme kivonatainak egy dokumentumot, ami a legfontosabb intézkedéseket, amelyeket az állami szervezet köteles figyelembe az információ védelmére, a virtuális környezetben:

védelmére a virtualizációs környezetet intézkedések megakadályozzák a jogosulatlan hozzáférést a feldolgozott információ a virtuális infrastruktúra és virtuális infrastruktúra elemek, valamint a hatása az információs és alkatrészek, beleértve a virtuális infrastruktúra menedzsment eszközök, a virtuális gép monitor (hypervisor), az adattároló rendszer (beleértve a rendszer infrastruktúrája virtuális kép tárolása), az adatok hálózati elemek a virtuális vagy fizikai infrastruktúra, vendég operációs rendszerek, vie felsorakoztató gépek (konténerek), rendszer és hálózati replikáció, és a virtuális terminál eszköz, valamint egy biztonsági rendszer, és ez másolatot készít.

A megrendeléseket FSTEC Oroszország által szabályozott végrehajtása szervezési és technikai intézkedéseket, hogy megvédje a virtualizációs környezetet, a feldolgozó információk automatizált termelési és folyamatirányító rendszerek, állami információs rendszerek és a személyes adatok. Ebben a tekintetben minden szervezetek működnek ezek az információs rendszerek és alkalmazása virtualizációs technológiák végrehajtásához szükséges biztonsági intézkedéseket és hozzák számítógépes infrastruktúrát, hogy megfeleljen a követelményeknek a szabályozó hatóságok.

Alkalmazása átfogó védelmet a cég virtualizációs platform „Biztonsági kód” lehetővé teszi, hogy megfeleljen a legszigorúbb követelményeknek vonatkozó jogszabályok PDI, GIS és az automatizált folyamatirányító rendszer, valamint elvégzi a kötelező minősítési az állami információs rendszerek és termelési rendszerek.

Végtére is, a cég biztonsági kódot közvetlenül együttműködik FSTEC (lásd. VGate R2 termék bizonyítványok) és mindig is támogatta a szervezet követelményeinek megfelelő teljesítmény szintjén egyaránt a virtuális környezet konfigurációs politika, és a védelem szintjét a jogosulatlan hozzáférés ellen védelmet nyújtanak a külső és belső fenyegetések ellen.

Nézzük meg közelebbről, hogy a szöveg alapján a végzés kötelezi FSTEC nem. Először is szükség van, hogy védelmet nyújtsanak az illetéktelen hozzáférést a következő összetevőkből áll:

- Az információ feldolgozása a VM

- Ahhoz, hogy a vendég operációs rendszer

- Host szerverek (hypervisor)

- Révén az ellenőrzési platform virtualizációs

- A tárolási rendszerek

- A hálózat a virtuális gépek és a replikáció hálózat

- Virtuális eszközök

- biztonsági mentések

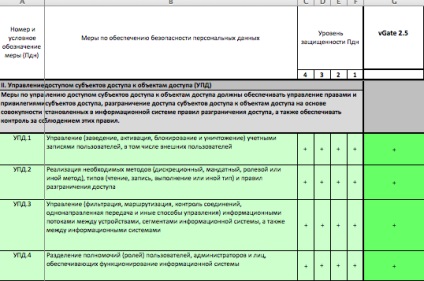

Másodszor, az alábbi táblázat követelményeit információs rendszer (IS), attól függően, hogy az osztály a biztonsági (az oszlopokat balról jobbra védi osztályok K4 K1)

XI. Védelem virtualizációs környezet (ZSV)

Érvényesíteni a legtöbb ilyen követelmények lehetővé teszik a következő jellemzőkkel vGate R2:

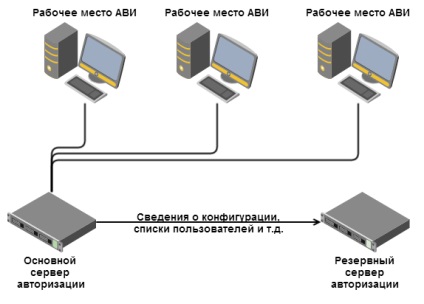

- Továbbfejlesztett hitelesítés virtuális infrastruktúra és biztonsági rendszergazdák Rendszergazdák (ZSV.1)

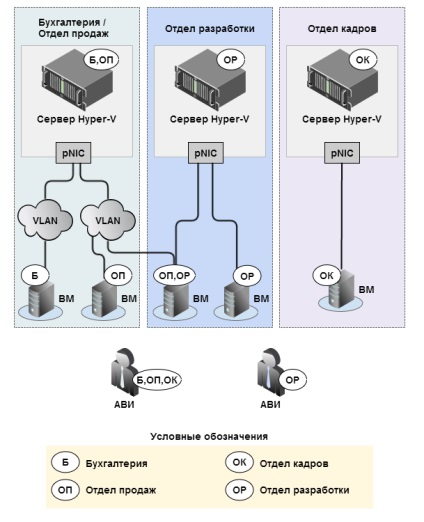

A vGate megvalósított modell szétválasztása jogok kezelése a virtuális infrastruktúra és biztonsági menedzsment. Így a két főszerepet - egy virtuális infrastruktúra adminisztrátor (AWI), valamint az Information Security Administrator (AIB).

Hozzáférés a menedzsment a virtuális infrastruktúra vagy a biztonsági beállításokat csak a hitelesített felhasználók számára. Sőt, a felhasználó hitelesítési eljárást és számítógépek (AIB munkahelyek és AVI) végezzük a protokollokat, érzéketlen kísérlet, hogy elkapjam a jelszavak és támadásokat, mint a Man in the Middle.

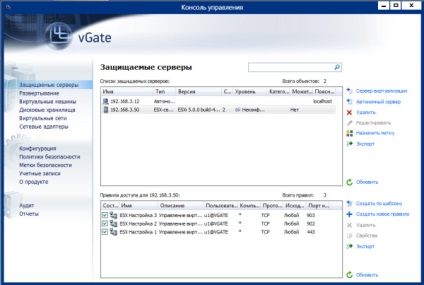

- Védelme virtuális infrastruktúra menedzsment eszközök illetéktelen hozzáférés (ZSV.1)

Hogy megvédje a virtuális infrastruktúra menedzsment eszközök használt funkcionális egyedi hozzáférés-szabályozás az objektumok helyezkednek el a védett területet. Hozzáférésre vonatkozó szabályokat alapján működik az adott ACL és kapcsolat paramétereit (protokoll, port). A hálózati forgalom közötti hitelesített szervezetek és securables aláírt, és ezáltal védelmet biztosít a támadások ellen, mint az ember a Közel-hálózati kapcsolattal.

Biztonsági címkék vannak rendelve:

- védett fogadó szerver

- adminisztrátorok

- virtuális gépek

- tárolás (helyi vagy hálózati)

- virtuális hálózatok

- virtuális kapcsoló és hálózati adapterek

Lehetőség van letiltani a kontroll kötelező hozzáférést bizonyos tárgyakat a konzolról.

- Ellenőrzése a virtuális infrastruktúra adminisztrátor hozzáférést a fájlokat a virtuális gépek (ZSV.2)

Amikor dolgozik egy védtelen virtuális környezetben, egy rendszergazda általában hozzáfér a virtuális gépek, virtuális gép, töltse le a fájlt a helyi számítógép meghajtójába, és fedezze fel a tartalmát. A vGate egy mechanizmus, amely lehetővé teszi a rendszergazdáknak a hozzáférést a fájlokat a virtuális gépek.

- Naplózás kapcsolatos információbiztonság (ZSV.3)

- Művészet ZSV.4 követelmények hogy a vállalati tűzfal, köztük speciális termékeket a virtuális infrastruktúra, mint például a VMware NSX.

- Ellenőrző és megbízható indító virtuális gépek (ZSV.5 és ZSV.7)

A politika vGate megbízható indító virtuális gépeket. Lehetőség van beállítani szemcsés monitorozandóparaméterek, valamint a funkcionalitás, amely lehetővé teszi, hogy a választás -, hogy lehetővé tegye, vagy elindíthatja a virtuális gépet épségének megsértése a konfigurációt.

Továbbá azt a képességét, hogy ellenőrizzék a integritását a lista a virtuális gép a képeket. Kinevezését követően politikusok megbízható csomagtartó, amikor elkezd egy virtuális gépet, valamint az időkérés ellenőrizni fogják integritását. Amikor egy virtuális gépet változás zajlik az információk közlésével biztonsági adminisztrátor, aki elfogadja, vagy elutasítja a változásokat. Abban az esetben, változások a virtuális gép beállításai visszaállnak az állapot, amelyben voltak a találkozó politika.

- Művészet ZSV.9 követelmények szolgálnak vírusvédelem kifejezetten virtuális környezetben. Például a Kaspersky Security for Virtualization.

vGate R2 az összes szükséges funkciót védelmére PD, mint már említettem itt.

Ebben a táblázatban egy csomó állítja, és nem mindegyik vonatkozik a termék vGate R2, de a végrehajtás mindet révén biztosított a fő termékcsoport a vállalat biztonsági kódot. vGate R2 biztosítja az összes mi vonatkozik azaz a virtuális környezet és a vezérlő eszköz.

Demo verzió vGate Hyper-V, vagy VMware vSphere lehet ingyenesen letölthető az alábbi linken.