5 Ways, hogy megvédje a helyszínen MODx

Az emberek azt hiszik, hogy a biztonság - főnév, ami lehet megvásárolni. Tény, hogy a biztonság - egy elvont fogalom, mint a boldogság.

James Gosling

MODx forradalom fejlesztők folyamatosan dolgozik, hogy javítsa a biztonsági rendszer által létrehozott azokat. Azonban némi erőfeszítést, hogy a hely biztonságát továbbra is megfelelő szinten kell kísérnie az alkotók oldalon.

Annak ellenére, hogy senki nem tudja garantálni az abszolút védelem, tudjuk bonyolítja a feladatot támadók bonyolítani az életed. És ebben a cikkben fogok beszélni egyszerű, de hatékony módja, hogy védje meg a helyét.

Mozgó core 1

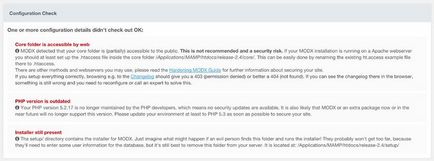

Verziótól kezdődően 2.4 MODx figyelmeztető üzenetet jelenít meg a panel főoldalon ha a kernel könyvtár a nyilvánosság. Ennek ellenére a Tanács vonatkozó bármely web-projekt - lényege a kérelmet el kell helyezni egy maximális elérhető betolakodóktól.

Mi fenyegeti a mag könyvtár helyét, biztonságos helyen?

Ebben a könyvtárban látható az index.php fájlt. htaccess, config.core.php eszközök és könyvtárak, csatlakozók, mag.

Mint látható, MODx mag rejlik itt:

A probléma az, hogy a mag könyvtár az azonos szinten álló file rendes látogatók. A legegyszerűbb megoldás a problémára - a könyvtár transzfer a mag a fa felett MODx fájlrendszert. Tedd egyszerűbbé csak SSH, vagy a File Manager, vagy adjon hosting kezelőpanel, mint ISP menedzsere. Így, miután a mozgó mag katalógust az új helyzetben lesz a következő útvonalon:

Fontos, hogy frissítse után adatkezelési MODx konfigurációs fájlok, meghatározva azokat az új módja annak, hogy MODx mag. A fájlok listája a következő:

- config.core.php

- csatlakozók / config.inc.php

- mag / config / config.inc.php

- manager / config.inc.php

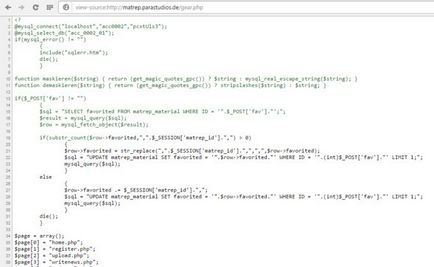

Nemrég belebotlottam ez a probléma egyik helyszínen, aki dolgozott néhány CMS (ha lehet nevezni teremtés CMS), írásbeli térdre a koncert alatt Stas Mihajlov.

3. frissítés kiegészítések

Még ha a jelenlegi változat a funkcionális kiegészítés teljesen elégedett, ez nem jelenti azt, hogy nincs ok arra, hogy frissíteni. Mint tudja, az új verzió a szoftver hogy nem csak új lehetőségeket, hanem a különböző hibajavítások (bár az új hibák is rendszerint együtt).

4 frissítés MODx

Mint korábban írtam, MODx fejlesztők folyamatosan dolgoznak a biztonság MODx, ajánlott, hogy rendszeresen frissítse a MODx a legújabb stabil kiadás.

5 Divide and Conquer

Ha dolgozik a helyszínen néhány ember, akkor erősen ajánlott beállítani az egyes felhasználók a minimálisan szükséges engedélyeket. Végtére is, nincs értelme, hogy a Content Manager hozzáfér a rendszer beállításait, vagy töredék darabokat.

Még ha a tartalom menedzser nem kezeli zacheshutsya mélyebbre ásni a rendszerben, a támadó be, hogy kihasználva a hozzá nem értés, a felhasználó lesz képes elfogni a hozzáférést az admin felületen. Ez különösen igaz, ha a munka a helyszínen végzik a védett kapcsolat, így a bejelentkezés és a jelszó a hálózaton átvitt egyszerű szövegként. A kockázat csökkentése érdekében az elfogás jelszavak ajánlott megvásárolni és telepíteni SSL bizonyítvány, akkor az összes kérés lesz kódolt formában.

Biztonságos hely - ez jó.