Só jelszavak

Ebben a cikkben lesz szó, hogyan kell biztonságosan tárolja a jelszavakat az adatbázisban

1 módja. Tartsa a jelszót, ahogy van. Például ha a beírt „fuckoff” jelszó, akkor ez így is marad. A hátránya, hogy betörés esetében DB támadó megkapja a jelszavakat explicit formában.

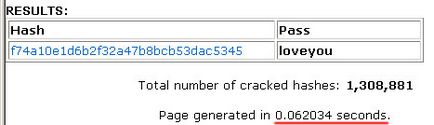

2 módszer. A jelszavak tárolása titkosított formában, a titkosítási algoritmusok az MD5, SHA1, stb Például, MD5 ( 'Loveyou') = "f74a10e1d6b2f32a47b8bcb53dac5345"

Amikor a támadó a támadó lesz a titkosított jelszavakat, és nem lesz képes megfejteni őket, mert a titkosítás visszafordíthatatlan. De ez lehet titkosítani a brute force különböző kombinációi szimbólumok és összehasonlítjuk a kapott hash egy lopott jelszót heshom, megtalálni a forrását jelszót.

3. módszer. Menteni a jelszót a titkosított formában, de hozzá néhány véletlenszerű karakterek, amelyek egyediek az egyes felhasználói (ún só). Még jobb, ha folyamatosan kettős md5 sót. Hack ezt a fenti módon gyakorlatilag lehetetlen. A felhasználói tábla, szükségünk van a két területen:

1) mező só tároló sót

2) egy olyan területen tárolására jelszót hash MD5 (MD5 (jelszó) + só).

Amennyiben hogy a só? Meg kell regisztrálni a forgatókönyvet, hogy létrehoz egy só minden új felhasználó számára. Használhatja a következő függvény

Különböző kiviteli alakoknál a sózás ismert motorok:

- md5 ($ át $ só.) - a Joomla

- md5 (md5 ($ pass) $ só.) - használt vBulletin

- md5 (md5 ($ só) .md5 ($ pass)) - használják az új kinézet