Miért veszélyes az intelligens telefonok (tabletták) használata orosz androidnal a távoli banki szolgáltatásokhoz?

A második mítosza.

Ha a vírus még mindig dolgozott, és ellopta az érme, a bank vissza a lopott miatt a bank eredmény (vagy ahogy egyes ügyfelek miatt bizonyos pénztár), amely úgy rendelkezett, nem biztonságos szolgáltatás.

Sajnos, az igazságügyi gyakorlat az Orosz Föderációban az ellenkezőjét jelenti. Elég, ha a keresést a portál bank pontján használjuk.

A szerződés értelmében az RBS teljes felelősséget vállal a biztonsági elektronikus aláírások és jelszavak fájlt az ügyfelet terheli, magyarázza az igazgatóhelyettes számítógép kriminalisztika Group-IB Szergej Nyikityin laboratórium. A lopás általában a bank trójai (rosszindulatú szoftverek) segítségével kompromisszumos, ezért Nikitin és Tsarev egyetértenek. Nyilvánvaló, hogy a bírósági döntések miért elsősorban a bank oldalán állnak: egyetlen bank sem garantálhatja az ügyfelek biztonságos környezetét, hangsúlyozza Nikitin.

A vírusok lehetőségei az Android OS platformon valóban fantasztikusak.

A jelentés szerint a Belügyminisztérium, a menedzsment a „K” kapott információt megjelenése Oroszországban egy új típusú rosszindulatú szoftverek, amelyek célja, hogy eszközökön futó Android platform. Miután belépett a készülék malware keresi az egyensúlyt kötve a szám egy hitelkártya, rejtett értesítést kapott és elkezdett pénzt az áldozat bankszámláját a számlák által ellenőrzött bűnözők, magyarázza a jogalkalmazók.

A szövetkezetek megállapította, hogy a bűnözői csoport a Volga szövetségi körzetben élő négy emberből áll. A szervezője korábban elítélt 28 éves Yoshkar-Ola lakos volt. A bűncselekményben részt vett, és a 24 éves testvére, aki Kazanban élt egy bérelt lakásban.

"Az Oroszország két régiójának összehangolt fellépései miatt a támadókat letartóztatták" - jelentette ki a rendőrség.

Fertőzés Tordow kezdődik a telepítés egyik népszerű alkalmazások, például a „VKontakte”, „DrugVokrug”, „Pokemon Go”, „távirat”, „osztálytársak”, vagy «Subway Surf». Ebben az esetben nem az eredeti alkalmazásokról, hanem azok példányairól szólnak, amelyek a hivatalos Google Play-áruházon kívül vannak terjesztve. Vírusírók letöltés legitim alkalmazások, szétszedni őket, és új kódot, majd az új fayly.Provesti egy ilyen művelet lehet bármely személy, kevés tudás terén a fejlődés az Android. Az eredmény egy új alkalmazás, amely nagyon hasonlít az eredeti, és hajtsa végre a követelt törvényes feladatát, de rendelkezik a szükséges funkciókat rosszindulatú támadók.

A teszt az esetben a kód beágyazott legitim alkalmazás dekódolja a fájlt, a hozzáadott hackerek alkalmazás-erőforrások és futtatja ego.Zapuschenny fájl a támadó szerver és letölti a fő része Tordow, linkeket tartalmazó letölthető több fájlt - kihasználják, hogy gyökér, új változat a malware és így tovább. Linkek száma változhat attól függően, hogy a rosszindulatú terveket, sőt, minden letöltött fájlt emellett letölthető a szerver, dekódolni és futtathatja az új alkatrészeket. Ennek eredményeként, a fertőzött készülék betöltése több modul malware, számuk és a funkcionalitás is függ a kívánságait a tulajdonosok Tordow. Akárhogy is, a támadók úgy tűnik, hogy vezérelhetik a készüléket küldött parancsok ellenőrzésére servera.V eredmény kiberbűnözők megkapja a teljes körű funkciók lopás pénz Felhasználó módszerek immár hagyományos mobil banki trójaiak és extortionists.

A tényleges banki trójai modulok letöltésén túl a Tordow (az előírt terhelési modulok láncolata alatt) egy népszerű exploit csomagot is letölt a root jogosultságok beszerzéséhez, ami a rosszindulatú új támadási vektort és egyedi képességeket biztosít.

Először is, a trójai a letöltött modulok egyikét a rendszer mappájába telepíti, ami nehezen távolítható el.

Az Android operációs rendszer szinte minden frissítése új biztonsági mechanizmusokat vezet be, amelyek megnehezítik a számítógépes bűnözők életét. És a támadók természetesen megpróbálják elkerülni őket.

A Gugi trófeát főként SMS spam útján terjesztették fel egy olyan hivatkozással, amelyen a felhasználó egy adathalász oldalt helyez a szöveggel: "Tisztelt felhasználó, egy mms képet kaptál! Láthatja az alábbi linket. "

A linkre kattintva a felhasználó letölti a Gugi trójaiot az Android készüléken.

A védelmi mechanizmusok megkerülése

Annak érdekében, hogy megóvja a felhasználókat az adathalászat és a rosszindulatú támadások hatásaitól az Android 6 rendszertől, az alkalmazásoknak engedélyt kell kérniük arra, hogy az ablakokat mások fölé mutassák. Az operációs rendszer korábbi verzióiban az alkalmazások automatikusan átfedhetik az egyéb ablakokat.

A trójai fő célja az, hogy blokkolja a banki alkalmazást adathalász ablakkal, hogy ellopja a felhasználó által a mobil banki szolgáltatáshoz használt adatokat. Ezenkívül bezárja a Google Play Áruház alkalmazásablakát a hitelkártyaadatok ellopásának céljából.

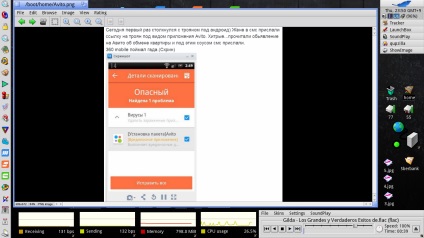

A trójai Trojan-Banker.AndroidOS.Gugi.c ezen módosítása megkéri a felhasználót, hogy adja meg a szükséges engedélyt, hogy megjelenítse az ablakát mások fölött. Ezután blokkolja a készülék képernyőjét, és egyre veszélyesebb műveleteket igényel.

Az első dolog, amit egy fertőzött felhasználó találkozott, az a szövegablak: "A grafika és az ablakok kezeléséhez az alkalmazásnak joga van" és egy gomb: "Grant".

A gombra kattintva a felhasználó lát egy párbeszédpanelt, amely lehetővé teszi az alkalmazások átfedését ("rajz más alkalmazások tetejére").

De ha a felhasználó megadja a Gugi engedélyét, a trójai zárja az eszközt, és megjeleníti az ablakot bármely más ablak és párbeszédpanel tetején.

A trójai nem hagyja a felhasználót a választékkal, egyetlen ablakot jelenít meg egyetlen "Aktiválás" gombbal. Amint a felhasználó rákattint erre a gombra, több kérést kap, hogy megkapja a Trójai által megkövetelt valamennyi jogot. A felhasználó nem tud visszatérni a főmenübe, amíg beleegyezik az összes kérésbe.

Például az első kattintás után a trójai rendszergazdai jogosultságokat kérnek az eszközhöz. Szükségesek neki az önvédelemre, mivel ilyen jogokkal a felhasználó sokkal nehezebb lesz eltávolítani.

Érdekes módon új védelmi mechanizmusként vezették be az engedélyek dinamikus lekérdezésének képességét az Android 6-ban. Az operációs rendszer korábbi verziói csak a telepítés idején mutatják be az alkalmazás engedélyeit. De, kezdve Android 6, a rendszer kérni fogja a felhasználó engedélyét fel a veszélyes műveleteket, például egy SMS küldésével vagy hívások az első kísérlet arra, hogy kötelezzék az ilyen cselekmények, vagy hogy egy alkalmazás kérheti bármikor - és ez az, amit tesz Trójai gugi.

A trójai továbbra is megkérdezik a felhasználótól minden engedélyt, amíg megkapja. Ha a felhasználó először utasította el a jogokat a trójai számára, akkor másodszor is lehetőség lesz arra, hogy letiltsa ezeket a kéréseket. De ha a trójai nem kapja meg a szükséges engedélyeket, teljesen megakadályozza a fertőzött eszközt. Ebben az esetben az egyetlen módja annak, hogy a felhasználó újraindítsa a készüléket biztonságos módban, és próbálja meg eltávolítani a trójai programot.

Kivéve a képességét, hogy megkerülje a védelmi mechanizmusok az Android 6 és használja a Websocket protokoll, Gugi egy tipikus banki trójai. Az adathalász-ablakokkal letiltja az alkalmazásokat a mobil banki szolgáltatásokhoz használt adatok ellopására, valamint a hitelkártyaadatokra. Ezenkívül ellopja az SMS-t, a kapcsolatot, az USSD-kéréseket, és SMS-t küld a menedzsment kiszolgáló parancsára.

Következtetés - az Android operációs rendszerrel rendelkező eszközök használata nagy kockázatot jelent.

A nyilvános helyeken ingyenes WiFi-t is felvehet.

Miért kell hozzá? Látta legalább egy olyan bankot, amely nem továbbítja a https adatokat? Vannak valamilyen vkontakte, igen, jobb, ha nem szabad a wi-fai böngészni, és a banki alkalmazásnak a priori titkosítania kell a forgalmat.

Camo Haiku_OS_User írja:

Hmm, sms-t kapok a bankból, nagymamát / nagyapámat használok.

Népszerű hozzászólások

Nem olvasható QR-kód, hogyan lehet legyőzni?

Miután látta a fizetést a Yandex-ben. Könnyű volt látni, hogy az alkalmazás nem olvassa el az összes kódot. De miért nem érti meg ezt.

Vénusz Skorpióban

Mely kötvényeket vásárolni az IIS-nél?

A fórum rendszerint hasonló kérdéseket vet fel. Megpróbáltam összeállítani azokat a válaszokat, amelyek leggyakrabban a fórum szálon szólnak. Mivel ez egy összeállítás,

A reneszánsz szétszerelése, vagy a "kényelmes" szolgáltatáscsomag és a "SMS riasztás"

Az élet helyzetei eltérőek, néha célszerűnek tűnik egy gyors hitel megszerzése anélkül, hogy a hitelintézetek jövedelmének megerősítése kétséges hírnévvel járna.

Az olajárak mérsékelten csökkentek. A piaci szereplők továbbra is értékelik az OPEC + megállapodás kiterjesztésének kilátásait a legfrissebb jelentés szemmel

Új hozzászólások

Az olajárak mérsékelten csökkentek. A piaci szereplők továbbra is értékelik az OPEC + megállapodás kiterjesztésének kilátásait a legfrissebb jelentés szemmel

Pályafutását mezőgazdasági miniszterként kezdte. Én magamnak csomagoltam.