A gyökér dns szerver elleni küzdelem

Nyilvánvalóan senki nem tudja megmondani, hogy ez a rendszer ellenáll-e az elosztott DoS-támadásoknak a meglévő DNS-kiszolgálók számával szemben, ha bot-hálózatokat használnak gazdagépek millióival.

Lássuk, hogy a gyökér DNS-kiszolgálók teljesítményéért felelős "jó fiúkat" ellenzik a "rossz fiúk", akik esetleg támadják ezeket a szervereket.

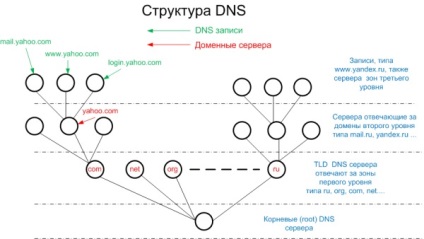

Annak megértéséhez, hogy miért támadják meg a gyökér DNS-kiszolgálókat, meg kell értened, hogyan működik a rendszer. Grafikailag a DNS-struktúrát a leginkább megfelelően ábrázolják, mint egy fa.

A gyorsítótár mindenki számára előnyös. Kevesebb kérés a gyökér- és TLD-kiszolgálókhoz, kevesebb forgalmat fordít a szolgáltató DNS-kiszolgálója, kevesebb időt vesz igénybe az ügyfél a szolgáltató DNS-kiszolgálótól érkező válaszig.

Globális szemszögből, a legerősebb pozitív hatása caching root névszerver. És mégis, hála caching, a nagy terhelés a DNS szükséges, nem a gyökér szerverek, mivel tájékoztatást csak a TLD szerverek, és a szerver TLD, mivel el kell választ adni a kérelmeket száz a gyökere az északi, illetve a több millió domain. TLD North általában erős gyökér, mind a hálózati sávszélesség, amely a működésüket, valamint tekintve a számítási erőforrások a szerverek.

Technikailag könnyebb feltölteni egy TLD-kiszolgálót. Mindazonáltal ennek ellenére leggyakrabban támadják őket, nevezetesen a root szervereket, hiszen egy ágat lecsökkentettek, még egy nagyon nagyat is, például com, net vagy org. csak vágja le a fa egy részét, de nem minden DNS-t. A gyökér elpusztításával maximális hatást érhet el.

A gyorsítótárazással kapcsolatos ismeretek alapján újabb érdekes következtetést vonhatunk le. Ha egyszerre kikapcsolja az összes gyökérkiszolgálót, akkor az internet nem hal meg azonnal. Azonban sok végfelhasználónak majdnem azonnal problémái vannak. Jelenleg minden gyökér DNS-szerver általában több tucat, vagy akár százezer képpont másodpercenként.

Általánosságban elmondható, hogy a gyökér DNS-kiszolgálókkal kapcsolatos elosztott DoS-támadásokkal kapcsolatos probléma nem az, hogy nincs ideje feldolgozni a kéréseket. A fő probléma az, hogy a hálózaton keresztül elérhetetlenné válnak. Valójában annak érdekében, hogy a teljes DNS-rendszernek szolgáltatásmegtagadást idézzen elő, elegendő ahhoz, hogy a támadó egyszerre 13 földrajzilag elosztott hálózati pontot letiltson. Természetesen regisztrálhat néhány tucat szervert rootként. Ez azonban nehéz, mert minden ügyfélnél meg kell változtatni a szoftver beállításait. Ráadásul egy ilyen rendszer nem garantálja a forgalom gyökérkiszolgálók közötti ésszerű elosztását.

Az elosztott DoS támadásokkal szemben egy másik megoldás, jelenleg egy rendkívül skálázható rendszer, amely az anycast használatával valósul meg. Gondold át, mi az.

Az anycast szó két angol szóból áll - bármelyik, cast-throw, vagy a hálózat szempontjából sugárzott. Általánosságban elmondható, hogy a hálózat megkülönbözteti a műsorszórás - műsorszórás, multicast, unicast és anycast mód négy módját.

Ha a Wikipédiát önkijelzéssel nyitja meg, akkor 4 gyönyörű kép mutat rá. Hadd használjam őket.

Ahhoz, hogy megértsük, hogyan működik az anycast, meg kell tudnunk, hogy az útválasztás hogyan működik az IP hálózatokban.

Ha egymás között két adatcserében részt vevő gazda különböző alhálózatokon van, akkor a közöttük lévő csomagokat speciális hálózati eszközökkel, ún. Útválasztókkal szállítják.

Gyakran előfordul, hogy az interneten két távoli állomás kapcsolódik össze a redundáns kapcsolatok. Néha az A hostból küldött adatcsomag elvileg elérheti a B fogadó több tucat különböző módját. Egyáltalán nem igaz, hogy ha egy A csomagból származó csomag átment 3 specifikus útválasztón, akkor a B fogadó reverz csomagja ugyanazon a 3 útválasztón fog keresztülhaladni. A jelenléte redundáns kapcsolatok 2 ad nagy előnye, az első - a hiba az egyik a hivatkozások nem jelenti elérhetetlensége fogadó csoport, a második - a teher adatátvitel lehet elosztani a különböző csatornák közötti, így a teljes hálózati sávszélesség növekedésével.

Ez azonban inkább kivétel, mint a szabály.

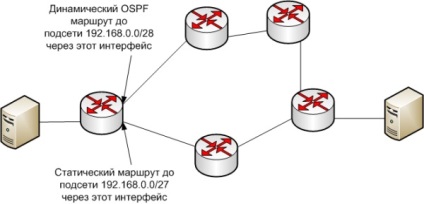

Vicces, de a tapasztalt hálózatépítők nem mindig képviselik egyértelműen azt, ami kritériumként szolgál az adott útvonalon lévő csomagok irányára vonatkozóan. A legegyszerűbb feladat, az alábbi képen, egy kábaságba vezet be.

Kérdés: a 192.168.0.2 befogadó csomagot hagyja el a felső vagy alsó felületen?

A helyes válasz a tetején található. Miért? Mert a legjobb útvonal kiválasztásakor a következő 3 szabály következetesen működik.

2) Ha az előtagok egyenlők, akkor a magasabb prioritású útvonalválasztó protokollt választja.

3) Ha mindkét előtag egyenlő, és a protokollok megegyeznek, akkor az útválasztó protokoll belső metrikája aktiválódik.

Ebben a példában az első szabály működött.

És most egy kicsit részletesebb. Mi az előtag? Az előtag egy alhálózati leírási módszer. Az előtag két részből áll, a bal az alhálózati azonosító, a megfelelő az azonosító hossza.

Az útvonalválasztásban az alhálózatokat előtagokkal, de nem alhálózati és maszk azonosítóval írják le. Felvételi 192.168.0.0/28 leírja alhálózati előtag, amely egymás után 28 egység (előtag hossza), amely egyenértékű az írás maszk 192.168.0.0 255.255.255.240. Általában több finom különbségeket a kérdésben, de maszkok kiszámításához használt, hogy a gazdaszervezet egy adott alhálózat előtagokat leírására használják a fontos útvonal információt a helyét alhálózat. Ebben a kontextusban még mindig vannak kisebb különbségek.

Az útvonalakat a fogantyúk a router konfigurációjába írhatják, ezt nevezik statikus útválasztásnak, és ott automatikusan ott jelenhetnek meg dinamikus útválasztási protokollok használatával.

A dinamikus útválasztás alapelve egyszerű. Minden útválasztó tud több hálózaton keresztül. A dinamikus útválasztás engedélyezése után a szomszédos útválasztók megkezdik az információcserét az általuk elérhető hálózatokról. A végén minden router van egy komplett áttekintést alhálózatok belül autonóm routing rendszer után egy teljes cseréje routing információk (például mik az alhálózati amelyen keresztül interfész áll rendelkezésre, milyen messze vannak elhelyezve). Abban az esetben, ha bizonyos események előfordulnak, például eltűnik az útválasztók közötti kapcsolat, vagy bizonyos alhálózatok hozzáadódnak / törlődnek, az útválasztási táblák automatikusan újraszámolhatók.

Néhány szó az útválasztási protokollok prioritásairól. A statikus útvonalválasztás a legmagasabb prioritást élvez, a különböző dinamikus útválasztási protokollok saját prioritásaik. A fenti példában, ha az alhálózati előtagok egyeznek, akkor a második szabály szerint a csomag átkerül az alsó felületen. Az útválasztási protokollok prioritása minden útválasztó számára helyi. Ha útválasztó A kapott olyan útvonalat 192.168.0.0/28 hálózat révén egy statikus útvonalat, és a router B kapott útvonalon 192.168.0.0/28 útválasztók A és C a OSPF, a router B a választott prioritások van vezetve OSPF mutatókat. Vagyis az útválasztó nem érdekli, hogy a szomszédok hogyan tanultak erről az útról, csak akkor fontos, hogy mit és mit tanultak róla.

Most érdemes megmagyarázni, hogy mi az útválasztási protokollok metrika. A metrikák az útválasztási protokoll egyes belső attribútumai, amelyek alapján döntéseket hoznak a csomag továbbítására egy vagy másik útvonalra. Ha statikus útvonalat használ, akkor természetesen kézzel is beállítja a mutatókat egy útvonal regisztrálásakor. Abban az esetben, dinamikus routing mutatókat, valamint az útvonal leggyakrabban automatikusan kiszámításra, de ők is változtatni, és a kezét, ami a router, hogy dobja a zsákokat a kívánt útvonalat.

A különböző dinamikus útválasztási protokollok különböző módon számolják a mutatókat. Példaként nézzük meg az útvonalválasztás kritériumait az OSPF dinamikus útválasztási protokoll használatával.

OSPF - Nyissa meg a legrövidebb útvonalat először, szabadon lefordíthatja a legjobbat (útvonalat) - a legkevésbé elérhető útvonalon. Ez azt jelenti, hogy a hálózat csomópontjai közötti egyenértékű (sebesség) kapcsolatok esetén a legrövidebb útválasztókkal rendelkező útvonal, amelyen keresztül követi. Az elérési útvonal hossza automatikusan befolyásolja az interfész futásának sebessége. Például, ha az interfész 100Mbps sebességgel fut, akkor a szomszédhoz vezető út 1, 10Mbps, akkor 10 lesz, és így tovább. Ön befolyásolhatja a távolságot és a tollakat. Ehhez egyszerűen állítsa be a sávszélesség-paramétert a kívánt interfészen (kapacitás), ami nem befolyásolja az interfész fizikai sebességét, de befolyásolja az útválasztási döntés meghozatalának folyamatát.

Végezetül szeretném megmagyarázni, hogy miért pontosan működnek az útvonalválasztás szabályai ebben, de nem más sorrendben. Valójában minden nagyon egyszerű és logikus.

1. szabály.

2. szabály.

A különböző útválasztási protokollok metrikái nem mérhetőek. Sokkal könnyebb prioritásként kezelni az egyik útválasztási protokollt, mint a különböző útválasztási protokollok metrikáinak prioritásainak összehasonlítását.

3. szabály.

A harmadik csak azért, mert az első 2 helyet már elfoglalta J

Annak érdekében, hogy megértsük, hogy az anycast az IP-hálózatokban szervezett-e, elegendő az útvonaltervezés fent leírt elvének megértése.

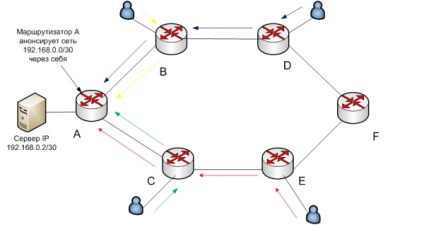

Az anycast munkájának leírása érdekében fontolja meg egy olyan hálózatot, amelyben a protokoll dinamikus útválasztással működik a legegyszerűsített útvonalválasztó logikával a különböző helyekről a 192.168.0.2 gazda felé.

Tegyük fel, hogy ugyanaz az OSPF működik, a routerek közötti kapcsolatok ugyanolyan sávszélességgel rendelkeznek, és a sávszélesség-paraméter nem konfigurálható bárhol. Ebben az esetben az útvonal kiválasztásának kritériuma csak azoknak a routereknek a száma, amelyeken keresztül a csomagoknak át kell haladniuk. A különböző színű nyilak jelzik a csomagok elérési útját a szerver eléréséhez.

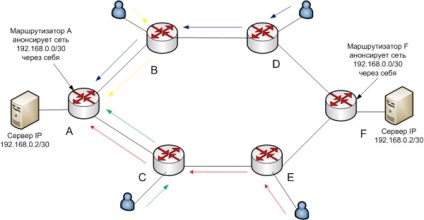

És most, ez ugyanaz a hálózat közé egy fizikai szerver is ugyanazt az IP a router F. Ez a router viszont arra fogja kényszeríteni, hogy be ugyanazt a prefix keresztül.

Nyilvánvaló, hogy ebben az esetben a forgalom egy része egy szerverre kerül, részben a másikhoz.

Így két vagy több ugyanolyan IP-címmel rendelkező különböző, de egyenértékű kiszolgálót más földrajzilag távoli helyekre is fel lehet venni. Egy ilyen rendszer nemcsak nem ellentétes az útválasztás elveivel, de azt is mondhatnám, hogy szervesen illeszkedik hozzájuk.

Ami a végfelhasználókat illeti, számukra ez a séma átlátható, ráadásul ebből profitálnak, hiszen a csomagok száma kevesebb routerrel jár, annál jobb a késedelem. Ami az anycast kiszolgálókat illeti, ez átlátható is számukra. Úgy működnek, mint az unicast.

Ebben a rendszerben csak egy csapda van. Mondjuk, a munka révén Router B megrázza ftp nagy fájlt a szerveren futó router A. Ekkor a kapcsolat A és B között megszakad. Ha nem lenne a anycast- nos, az útválasztási táblázatban, átépítették úgy, hogy a zsák menne bypass, de még mindig elérte, hogy a szerver fut át egy, és az injekció nem lehet megszakítani. Abban az esetben, az anycast-edik felhasználó átvált a szerver fut a router F. mivel az FTP szállítási réteg TCP, amely arra összpontosít, az ülés, majd szivattyúzzák a felhasználó megszakad. Nem fogom elmagyarázni, miért van ez így, mert ez túlmutat ezt a cikket. Általában a lehetőségét, normál használat munkamenet-orientált protokollok rendszerek anycast--, és globális szemszögből működésére az internet, szakértői vélemények megosztottak voltak. Egyesek úgy vélik, hogy ez nem tanácsos, mert tele van a gyakori „drop-off” (ami nagyon kevés ember képes megfelelően megmagyarázni, miért korábban nem volt szünet, de most már van J), míg mások azt mondják, hogy jelentős „szünetek” nem majd a gyakorlatban bizonyítja.

A jelenléte a különböző útválasztási protokollok a hálózat és a különböző mutatók a jelentésekben nem érinti az általános egészségi anycast--s, ezek a paraméterek csak befolyásolja a terhelés egy adott szerver, mintha kapcsolódás és a kapcsolat bontása ettől a felhasználótól szerver a hálózati hozzáférés révén a különféle router.

Most vissza a kosnak, vagyis a root DNS szervereknek.

Az anycast globális szinten való működtetésének elve ugyanaz, mint a helyi hálózatokban. A globális interneten dinamikus útválasztási protokollként a BGP protokollt használják.

dig + norec @ X .ROOT-SERVERS.NET HOSTNAME.BIND CHAOS TXT

Ha képesek arra, hogy a különböző földrajzilag távoli szerverekről küldjön ilyen parancsokat a hálózaton, akkor könnyen ellenőrizheti, hogy a különböző önálló rendszerek iránti kérelmek fizikailag különböző szerverekről származnak-e.

Szeretném kiemelni a root szerverekért felelős különböző szervezetek által használt különböző topológiákat. Mielőtt leírja, melyik topológiát használja, meg kell adnia 2 fogalmat az anycast DNS szerverek számára. Vannak olyan, úgynevezett helyi root allcast kiszolgálók és globális root anycast kiszolgálók. A globális szerverek olyan szerverek, amelyek globálisan elérhetőek, azaz elméletileg mindenki az interneten, bár a BGP mutatóknak köszönhetően mindegyik csak bizonyos helyeken érhető el. A helyi szerverek csak a legközelebbi szolgáltatók ügyfelei számára érhetők el. A BGP protokollon keresztül szabályozható, hogy melyik szerver globális vagy helyi. Szerint a szerverek (helyi vagy globális), és milyen arányban használják anycast szervezésében, 3 rendszer létezik.

Egységes (lapos) - csak globális szerverekből áll, amelyeket J-root kiszolgálókhoz használnak.

A hierarchikus (hierarchikus) több földrajzilag szoros globális szerverből és az F-root kiszolgálókhoz használt helyi szerverekből áll.

A hibrid földrajzilag elosztott globális szerverekből és a K-root kiszolgálókhoz használt elosztott helyi szerverekből áll.

Mint látható, a gyökérkiszolgálókért felelős különböző szervezetek között különböző megközelítések. Mindegyik séma hatékony, melyik közülük hatékonyabb, nem teljesen meghatározott kérdés.

Az összes jelentés szerint a teszt eredmények megerősítik a globális üzemmódban a root DNS-kiszolgálók anycast-jának hatékonyságát, a DNS-műveletekkel a TCP használatával kapcsolatos problémák nem jelentősek.

A kutatás szerint azonosítása céljából végzett hatékonyságát forgalommegosztást globális gyökérkiszolgálók belül, a következőket állapította meg: A szerverek osztottak hatékony, tekintve a földrajzi helyzetét a felhasználó (és így az idő késlelteti a kiszolgáló válaszát).

Az a tény, hogy a kiszolgálók földrajzilag elosztottak, megkönnyíti a DoS támadását. A botnetnek, amely letiltja az összes gyökérkiszolgálót, szintén globálisan kell elosztani. Elvégre, ha azt feltételezzük, hogy a támadó a fogadó hálózat bot fog koncentrálódni elsősorban Európában, Dél-amerikaiak nem is sejti, hogy a root DNS hamisításra.

Az interneten sok információt találsz az anycast technológiáról és különösen a DNS használatáról. Ami a cikk hatályát illeti, akkor én csak erre fogok koncentrálni.

Határozottan, senki sem tudja megmondani, hogy ez a rendszer képes a meglévő számos DNS gyökérkiszolgálók, hogy ellenálljon egy elosztott DoS támadások használata esetén bothálózatokat több millió házigazdák. Egy dolog világos, a rendszer jól skálázható, és akkor is, ha mindennek ellenére, a rossz fiúk képes lesz, hogy töltse ki a globális DNS rendszer, a jó fiúk lesz képes válaszolni magasztalja. Úgy tűnik, jó fiúk nyernek.

Grigory Sandul, [email protected]