Elleni védelem DDoS-támadások, mi van, ha a versenytársak megrendelt DDoS - sibiriks

Nos, először is, akkor zaddosit csak a móka kedvéért. Igen, ez történik. Azonban ebben az esetben a tapasztalat nem különösebben szükséges, a valószínűsége nagyon kicsi, és mindent. Shkolnichek sokkal több örömet megpróbálja megtámadni a helyszínen szeretett iskolába. Nos webhely vagy FSB, ha ez a merész shkolnichek.

Másodszor, ez lehet egy DDoS mint kifejezés a személyes ellenségeskedést. Általában: a hacker közösség <чему-либо>. A legtöbb ilyen támadások ellen irányul a helyszínek a média az emberek, kormányzati szervek, illetve elsőrendű cégek idegesítenek sok, és kérte a bíróságot. Tehát, a legvalószínűbb, hogy van ez is, nem kell igazán aggódni.

Harmadszor, DDoS, mint egy eszköz, hogy elnyomja a versenyt. Most, hogy érdekes. Ön megrendeli a versenyző, azzal a céllal, hogy tegye meg az erkölcsi és anyagi károkat.

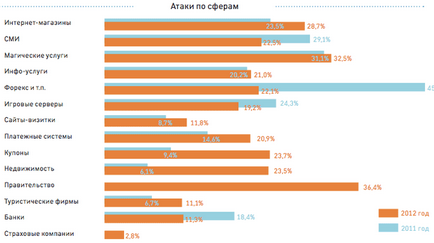

Itt, az úton, a statisztikák szerint a korábbi évek, a támadások különböző területein (kivett xakep.ru).

Ha nem jelentős - nem valószínű, hogy lesz időveszteség. Ahhoz azonban, hogy biztonságos legyen néha érdemes.

Ahhoz, hogy a történet összekapcsolja Alekszej Fjodorovics, változatlan úrrá biztonságot. Meghallgatjuk a tanításait, és időnként indulges elméletek.

DDoS gyakran történt a segítségével a robotokat. Botok - hétköznapi PC-használók világszerte, akik egykor fertőzött kifejezetten ilyen részvényeket. Így például a DDoS van végzett több szerverrel, anélkül, hogy a botnetek (hálózatok fertőzött Trojan számítógép) -, ha jön a kiszolgáló csatorna elég széles, lehetőség van arra, hogy inog valamiféle kis weboldal, de ebben az esetben, általában néhány óra után valószínűleg (bármilyen) esik a látómező a monitor fogadó, ahol, sőt, ezek szerveren tárolt. Szerver bezárt, a támadás leállt.

A kilélegzett. Nos, mi lenne, ha továbbra is jelentős botnet? Egyfajta hálózat képes a saját ostoba kérelmek meghaladják még a legstabilabb szerver?

Ez így van, és mi a teendő, ha 10-50k botokat és egyéb? Akkor persze várni a támadók elfogy a pénz, amit fizetett bérleti botnet (botnet tulajdonosai bérbe őket, egyébként kétlem, hogy használja őket - a vállalkozás igen jövedelmező, de kockázatos) egy pár órát. De a nagy építkezések egy pár órát „érés” olyan, mint a halál: az ügyfelek nem tud eljutni kedvenc áruház, sok rossz nyelv, a minősítések esik, a nyereség elveszett.

Ijesztő, de nem mindenki tudja mondani, hogy a két órás egyszerű oldal, hogy saját üzleti milliós veszteségeket. Itt van egy egyszerű gép a gyárban - igen. Vagy csak a terhelésre, például. De a helyszínen - akár tetszik, akár nem, csak valami alternatív csatornát. Nos, ha ez nem egy online áruház (nincs elérhető analóg).

Általában, azt hiszem, DDoS már nem divatos, ők csak emberek, akik szeretnének eredményeket most és azonnal, vagy ragadozók, akik kérik a pénzt a támadások leállítása. Nem látom okát, beesett nagy pénz vásárlására ezt a szolgáltatást, egyszerűen ugyanazt a pénzt fizetni egy teljes értékű kiszolgáló hacker. Taktikai Anonymous - első látszó sql injekció (oly módon, hogy hozzáférjen a menedzsment a helyén adatbázis), az egyéb lyukakat, majd átadja a nyilvánosság szkennerek, ha semmi sem képes megtalálni és csinálni, miközben már kopogtatott DDoS.

Ha ettől DDoS-túlterhelés szinte lehetetlen biztosítani, a rések a kódot még jobb megszűnt (jobb - kerülje kezdetben). És ez lesz, hogy a halom és a vírusok, és vicces üzeneteket a teljes képernyőt a hackerek Bombay, és még sok mást.

A siker kulcsa - nem biztosítja a fejlődés a helyszínen, és válassza ki a tesztelt programozók CMS jó biztonsági ajánlásokat.

Futtatása után egy másik forgatókönyvet, amely azon a statisztikák a fájlt, és keres, és nem haladják meg van-e IP megadott határértékeket. Ha a határérték túllépése révén azonos itables ezen az IP banitsya. Azt is érdemes figyelembe venni, hogy a szerver log fájlokat vannak fújva, néha akár több száz gigabájt harcolni lehet helyesen beállítani hívja meg. Ez a leggyakoribb módja.

Ha a támadás közvetlenül bármely ország, régió, stb nginx és geoip jelenti, hogy a (z) az ország, amely betiltotta a felesleges. Tegyük fel, hogy az online áruház célja az orosz közönség, meg tudod csinálni betiltották, Oroszország kivételével. De az ilyen tömeges Banach akaratlanul is megszabadulni a kereső robotok index a webhely, ott már megoldották a helyzetet, mint egy lehetőséget - a keresőprogramok aláírásra reffera sablonok a Google.

Ahhoz, hogy a helyszínen a felhő, ami azt jelenti, felhő megoldásokat, hogy minden forgalmat, mielőtt eljut a webhely, átszűrjük a cég szerver, amely felhő tárhely, a forgalmat szűrjük jól, majd megkapja a webhelyen. A felhasználók nem tapasztalnak semmilyen késlekedés, és ennek megfelelően nem érzik kényelmetlenséget. Például egy jó felhő tárhely - CloudFlare és az Amazon. De az árak úgy is jó.

- Nos, legalább néhány előnye felhő biztonság.

Softpedia (nem szoftver) módszer alkalmas, ha a saját tárhely cég. Vesz egy darab vas, ugyanazon Cisco Guard, tovább képzések létre, kap egy igazolást, majd egy évvel később végül létre, és aludni feszes.

Néha segít változtatni hosting fejlettebb.

- jól viselkednek

- Tartson egy illetékes bezopasnik,

- még értelmes admin

- Weboldalak ne rendeljen bárhol,

- nem ad senkinek a helyszínek kapott támogatása,

- és nem ad senkinek kapott webhelyeken SEO.

- ha valami - ne habozzon, hogy bepereli a támadók.

Bár technikailag - kiszámításának gazember néha kiderül, hogy egy másik küldetést. Ahhoz, hogy minden jóhiszemű versenytársak!