Keepers titkok - Honvédségi Szemle

Évszázadokon titok használt titkosítást. Az egyik legősibb rendszerek titkosítás, amelynek részleteit hozta nekünk a történet scytalae. Ezt használták az ókori görögök az ie V. században. Abban az időben, Sparta által támogatott Persia vívott háború ellen, Athénban. Spartan általános Lysander kezdett gyanakodni a perzsák egy kettős játék. Ő sürgősen szükség van egy valódi információt szándékaikról. A legkritikusabb pillanatban a perzsa táborba érkezett rabszolga-runner egy hivatalos levelet. Miután elolvasta a levelet, Lysander követelte futó övet. Kiderült, hogy ebben a zónában egy igazi barát (ma azt mondanánk, a „titkos ügynök”) Lysander írt egy titkosított üzenetet. A messenger öv zűrzavar különböző betűk íródtak, ne add fel semmilyen szó. Sőt, a leveleket nem írt mentén a biztonsági öv és az egész. Lysander vett bizonyos átmérőjű fa henger (vándorol) seb rajta, mint egy hírnök szíj úgy, hogy a szélei tekercsek szemű öv, - és az öv az alkotó mentén a henger bélelt üzenet azt várta. Kiderült, hogy a perzsák is terveznek, hogy a spártaiak váratlan csapás a hátsó, és megölte támogatói Lysander. Miután megkapta ezt az üzenetet, Lysander hirtelen és titokban partra nem messze attól a helytől, a perzsa katonák és hirtelen ütés zúzott őket. Ez az egyik első ismert történetében az esetekben, amikor a döntő szerepet játszott shifrosoobschenie.

Ez volt a transzpozíció, a rejtjelezett amely a betűk nyílt szöveg, átrendeződött a definíció, de nem ismert, hogy a kívülállók joggal. titkosító rendszer itt - a permutációja betűk, akció - tekercselés öv scytalae. A kulcs rejtjelezett szolgál scytalae átmérője. Egyértelmű, hogy a feladó és a címzett az üzenetet kell scytalae azonos átmérőjű. Ez megfelel a szabály, hogy a kulcs a titkosításhoz ismerni kell mind a küldő és a címzett. Scytalae - ez csak egyfajta rejtjel. Ez elég ahhoz, hogy vegye fel néhány vándorolt különböző átmérőjű, és tekercselés után az öv egyikük mutat egyértelmű szöveget. Ez a titkosítási rendszer megfejtette az ókorban. Öv feltekeredik a kúpos scytalae kissé kúpos. Amennyiben a keresztmetszeti átmérője a kúpos scytalae alkalmazott közel az átmérője a titkosítás, az üzenet részben olvasható, amely után a szalag van feltekercselve scytalae kívánt átmérőjű.

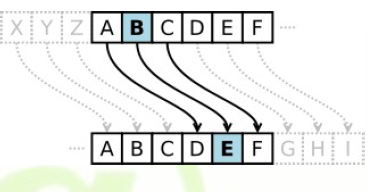

Széles körben alkalmazott másik típusú titkosítást (titkosító csere) Julius Caesar, aki megvizsgálta a feltaláló még egy ilyen titkosítást. Az ötlet a Caesar-rejtjel volt, hogy a papír (papirusz vagy pergamen) íródnak egymás alatt két ábécé a nyelvet, amelyen írni az üzenetet. Ugyanakkor a második ábécé írt egy adott első (ismert, csak a küldő és a fogadó, offset). Erre Caesar titkosírás három műszak pozíciókat. Ahelyett, hogy a megfelelő betű a nyílt szöveg, amelyet vett az első (felső) ábécé, egy üzenetet (rejtjelezett) van írva állás szerint ez a levél ábécé alsó határt. Természetesen ez most egy ilyen titkosító rendszer elemi kiderült még egy laikus, de azokban a napokban, Caesar titkosítást tartották indehiscent.

Egy kicsit bonyolultabb algoritmus, az ókori görögök. Írtak ki az ábécé, mint egy táblázatot a méret 5 x 5, kijelölt sorok és oszlopok a szimbólumok (azaz, a számozott) és betű helyett nyílt szöveg rögzített két szimbólum. Ha ezeket a karaktereket, így a jelentés egy blokk, akkor a rövid üzenetet egy adott tábla, így a kód nagyon ellenálló, még a modern szabványok. Ez az elképzelés, amely a kora körülbelül kétezer éves, használjuk a komplex ciphers az első világháború.

Az összeomlás a Római Birodalom kísérte naplemente és a kriptográfia. A történelem nem tartósított jnformációkat fejlesztése és alkalmazása kriptográfia a korai és a középkorban. És csak ezer év után kriptográfia újjászületett Európában. A tizenhatodik században Olaszországban - egy évszázad intrikák és összeesküvések bajok. Klánok Borgia és a Medici harcolnak a politikai és pénzügyi erejét. Ebben a légkörben titkosírás és kódok elengedhetetlen.

Akkor számolja meg a titkosítását opció, amely csuklós rács 6 x 6. Ha a probléma megoldására „fej” (hogy menjen végig az opciókat és próbálja olvasni a sima szöveg), akkor még megnézni az egyik lehetőség másodpercenként, és folyamatosan dolgozik a nap 24 órájában, meg kell hogy vegyenek részt egy ilyen tömb dekódolási tízmillió év alatt! Kardán találmány bizonyult rendkívül szívós. Ennek alapján, az egyik legmaradandóbb haditengerészeti ciphers UK során jött létre a második világháború.

Azonban a mai napig kifejlesztett módszereket, amelyek lehetővé teszik, bizonyos körülmények között, visszafejteni egy ilyen rendszer elég gyorsan.

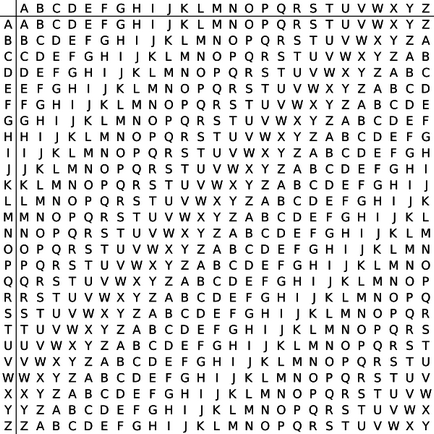

A cím a „atyja a modern kriptográfia» ugyanolyan sikerrel követelésére két ember. Ez az olasz Giovanni Battista Porta francia Blaise de Vigenère.

Táblázat Porta, Giovanni

Általában rejtjelezett üzenet megírása együtt. Technikai vonalak tekintetben meg jellemzően továbbított formájában ötjegyű csoportok szóközzel elválasztva, tízesével sorban.

Portok A rendszernek van egy nagyon nagy ellenállás, különösen más választása az írás és az ábécé, még a modern szabványok. De ez is vannak hátrányai: mindkét tudósítók legyen elég nehézkes táblázatokat kell tartani a kíváncsiskodó szemek. Is, meg kell valamilyen módon, hogy állapodjanak meg egy kulcsszót, amelyet szintén meg kell titok.

Minden titkosítási rendszerek a huszadik század szelíd. Az alacsony intenzitású shifrobmena nem volt hátrány. Mindez megváltozott az Advent a távíró és a rádió. A shifrsoobscheniyami anyagcserét emelkedik távközlési eszköz nagyban megkönnyíti a hozzáférést az illetéktelen személyeknek átadni egy üzenetet. összetettsége a titkosító követelmények, titkosítási sebesség (passhifrovaniya) információ meredeken emelkedett. Szükség volt gépesíteni a munkát.

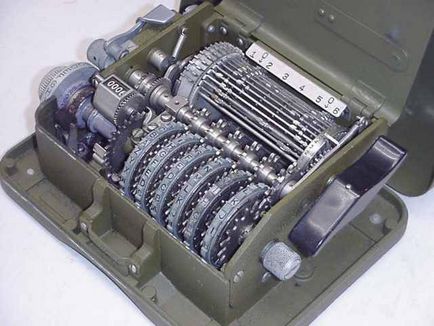

Az I. világháború után kezdődik a gyors fejlődés a titkosítás ügyben. Fejlődő új shifrsistemy, kitalálni gépek, gyorsul a titkosítási folyamat (dekódolás). A leghíresebb volt egy mechanikus shifrmashina „Hagelin”. a termelés ezek a gépek A társaság alakult svéd, Boris Hagelin és még ma is létezik. „Hagelin” egy kompakt, könnyen kezelhető, és egy nagy ellenállás rejtjel. Ez a csere shifrmashina végre egy elvet shifralfavitov a felhasznált mennyiség meghaladja a rendszer portok, és az átmenet az egyik a másikra shifralfavita megvalósított pszeudovéletlen módon.

Gép Hagellin C-48

Technológiai szempontból a munka gépek a alapelveit hozzátéve gépek és gépi berendezések. Később, az autó ment fejlesztések, mind a matematikában, mind mechanikai szempontból. Ez jelentősen növelte a rendszer stabilitását és a könnyű használat. A rendszer olyan sikeres volt, hogy az átmenet a számítástechnika lefektetett elvek a „Hagelin” szimuláltunk elektronikusan.

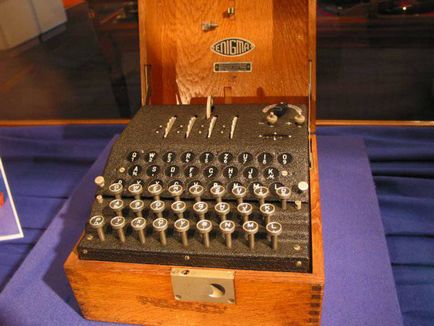

Egy másik megvalósítási mód szerint a titkosító gépek helyett acél lemez, amelyet megjelenése óta voltak elektromechanikus. A fő titkosító eszközt a gép be van állítva lemezek (3-6 db) ültetett egy tengelyre, de nem mereven, és így, a lemezeket úgy forgathatjuk tengelye körül egymástól függetlenül. A lemez két bázisok készült bakelit, amelyek nyomják a kapcsolati terminál száma az ábécé betűit. Amikor ez az egyetlen bázis érintkezők elektromosan csatlakozik belsőleg kapcsolatok egy másik bázispár tetszőleges módszerrel. Kimeneti érintkezők minden egyes lemezen, kivéve az utolsó, a helyhez kötött érintkező lap csatlakozik a bemeneti kapcsai a következő lemezre. Továbbá, minden lemezen van egy pereme a kiemelkedések és mélyedések többségét meghatározó jellegű léptető mozgás Minden lemez minden ciklus végén titkosítás. Minden órajel-titkosítást végeztük, hogy feszültség a bemeneti csatlakozó kapcsoló berendezés megfelel a levelet a nyílt szöveg. A kimenet kapcsolási rendszer feszültség jelenik meg a kapcsolat, amely megfelel a jelenlegi karakter rejtjelezett. Miután az egyik a tárcsák titkosítási szélütés egymástól függetlenül forgatjuk egy vagy több lépésben (ebben az esetben néhány kerekek minden lépésben általában tétlen). A törvény a mozgás határozza meg a konfiguráció a hajtás peremek és lehet venni egy ál-véletlen. Ezek a gépek osztogattak nagyon széles, és foglalt elképzelések azokat is modellezték alatt elektronikusan az Advent az elektronikus számítógépek. Ellenállás elő ilyen gépek titkosítást is rendkívül magas.

A második világháború alatt disk gép „Enigma” titkosításához használt levelezés Hitlerrel Rommel. Az egyik jármű egy rövid ideig kezébe került a brit hírszerzés. Tegyünk egy pontos másolatot az angolok tudják dekódolni a titkos levelezés.

Megfelelő kérdés: lehetséges, hogy hozzon létre egy teljesen stabil kódja, azaz az egyik, hogy rezisztens lenne manipuláció még elméletben. Az apa a kibernetika, Norbert Wiener érvelt: „Bármely elég hosszú darab rejtjelezett mindig dekódolható, azzal a megkötéssel, hogy az ellenfél köze rengeteg idő ... Minden rejtjel lehet visszafejteni, kivéve, ha sürgős szükség van, és az információt, hogy állítólag kap, érdemes azt jelenti, időt és erőfeszítést igényel. " Ha ez egy titkosító szerint előállított bármilyen pontos és egyértelműen meghatározott algoritmus azonban nehéz lehet, ez igaz.

Ugyanakkor az amerikai matematikus és egy speciális területén az információ feldolgozás, Claude Shannon azt mutatta, hogy ez teljesen rezisztens rejtjel lehet létrehozni. Ebben a gyakorlati különbség abszolút rezisztens úgynevezett titkosító és titkosító gyakorlati tartóssága (használatával megvalósított speciálisan kifejlesztett algoritmusok komplex) nem érhető el. Abszolút rezisztens rejtjel kell kialakítani és használni a következők szerint:

- kódot generál, nem történhet bármely algoritmus, és teljesen random (pénzfeldobás, megnyitva véletlenszerű kártyát a pakliból egy jól kevert, runningaway véletlenszám-generátor szekvencia véletlen számok egy zaj dióda, stb);

- rejtjelezett hossza nem haladhatja meg a hossza a generált titkosító, azaz titkosítása egyetlen szövegként karaktert kell használni a jele a titkosítást.

Természetes, hogy ezt kell végezni valamennyi feltételnek megfelelő kezelése a titkosírás, és mindenekelőtt nem lehet újra titkosítja a szöveget már egyszer használható kódot.

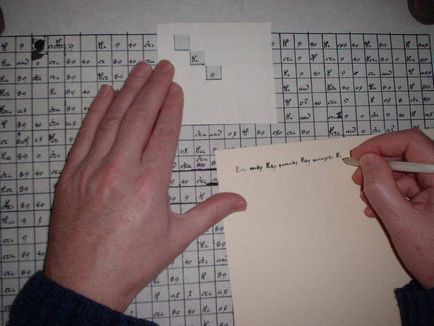

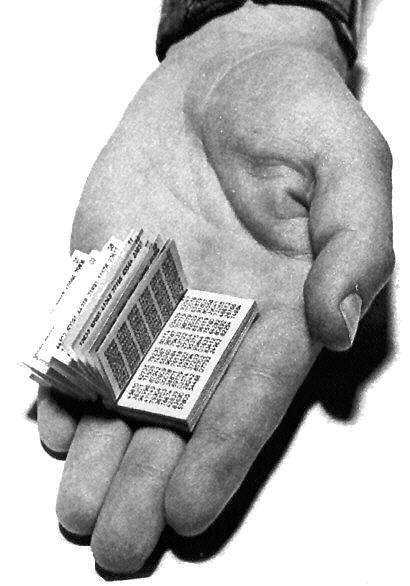

Abszolút rezisztens kódokat használnak azokban az esetekben, ahol az abszolút lehetetlen megfejteni ellenség levelezést kell garantálni. Különösen ezek a kódok által használt szerek illegális operációs ellenséges területen, és alkalmazza shifrbloknoty. Notebook áll oldalak oszlopok kiválasztott számok véletlen és úgynevezett blokk titkosító.

Titkosítási módszerek eltérőek, de az egyik legkönnyebb következő. ábécé kétszámjegyű számozva A - 01, B - 02 ... I - 32. Ezután megjelenik a "Ready to face" így néz ki:

nyílt szöveg - felkészülés az ülés

kültéri digitális szöveg - 11 03181917062406 0415191503;

blokk titkosító - 94 37074189752975 1123583145;

rejtjelezett - 1538674646 05 30,155,096,714,371.

Ebben az esetben a rejtjelezett úgy érjük el, a nyílt értékes digitális szöveges és tömbrejtjelezésnél modulo 10 (azaz az átviteli egységet, ha nem veszik figyelembe). Rejtjelezett átvitelére távközlési eszköz, az a forma ötjegyű csoport, ebben az esetben meg kell: 15386 74648 16389 05301 5509671437 (utolsó 4 számjegy csatolt önkényesen, és nem veszik figyelembe). Természetesen szükség van tájékoztatja a címzettet, hogy melyik oldal shifrbloknota használni. Ez úgy történik, azon a helyen, előzetesen rögzített szövegként (számokat). Miután kódoló használt shifrbloknota oldal szünetek és megsemmisül. Amikor megfejtése kriptogram kapott a rejtjelezett kell vonni modulo 10 ugyanazt a kódot. Természetesen ez a notebook nagyon jó, és meg kell tartani a titkot, mert az a tény fennállása esetén az ismertté válik, hogy az ellenség, az a tény, hogy egy ügynök.

Az érkezés elektronikus számítástechnikai eszközök, különösen a személyi számítógépek, jelentette egy új korszak a fejlesztés titkosítás. A sok előnye számítógép típusú eszközök a következők:

a) a rendkívül nagy információfeldolgozás sebessége,

b) a képesség, hogy gyorsan be és titkosítja előkészített szöveget,

c) a lehetőségét, hogy rendkívül összetett és állandó titkosítási algoritmusok,

d) jó kompatibilitás a modern kommunikációs eszközök,

d) gyors szöveges rendering, annak gyors nyomtatás vagy törlés,

e) annak lehetőségét, hogy egy számítógép különböző titkosítási program blokkolja a hozzáférést a rájuk

illetéktelen személyek révén egy jelszót a rendszer vagy belső kriptográfiai,

Azonban meg kell jegyezni, hogy a szervezet az informatikai biztonság a fejlesztési, tárolása, továbbítása és feldolgozása követnie kell a szisztematikus megközelítés. Lehetséges információ szivárgási útvonalak vannak elég sok, és még egy jó titkosítási nem garantálja a biztonságot, ha nem veszi egyéb védelmi intézkedések.