Tudd Intuíció, előadás, biztonsági ablakok

Abstract: Biztonsági követelmények. A szervezet sikerült tárgyakat. Jogait és kiváltságait.

Biztonsági követelmények

1. Kötelező azonosítás és hitelesítés.

Elvégzése előtt azokat az intézkedéseket, a felhasználónak be kell jelentkeznie a (azonosító), és megerősíti, hogy ő az egyetlen, aki bemutatkozott (hitelesítés). Általában realizált megadásával egy egyedi felhasználói nevet és jelszót.

A Windows felhasználói azonosítás és hitelesítés folyamatok felelősek Winlogon.exe és Lsass.exe.

2. Ellenőrzési hozzáférés biztosított.

-A tulajdonos a tárgy a felhasználónak képesnek kell lennie, hogy hozzáférést biztosít egy tárgy bizonyos felhasználók és / vagy csoportok számára.

Biztonságos hozzáférés végrehajtása a Windows-összetevők Security Reference Monitor (SRM. Biztonsági vezérlő monitor) végrehajtó Ntoskrnl.exe rendszer.

A rendszernek képesnek kell lennie, hogy nyomon követi és rögzíti az összes esemény jutással kapcsolatos tárgyakat.

A Windows könyvvizsgálat támogatott SRM és Lsass.exe.

4. Védelem az újrahasználat tárgyakat.

Ha a memória területet juttatott a felhasználó, majd megjelent, majd az ezt követő felosztása a területet a rajta tárolt adatok (akár titkosított) el kell hagyni.

A Windows felszabadított memória törlődik a rendszer patak oldal nullázást, futás közben a rendszer üresjáratban (nulla prioritás).

Később, az előadás tekinthető egy szervezet ellenőrzött hozzáférés tárgyakat az SRM. valamint jogait és kiváltságait.

A szervezet kezelt objektum hozzáférés

A hozzáférés elve szervezet

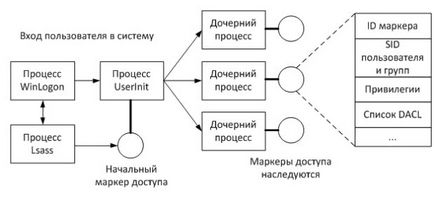

A szervező elve ellenőrzött, biztonságos hozzáférést tárgyak a következő. Minden felhasználó a rendszer saját biztonsági token (hozzáférési token), ami jelzi a felhasználó egyedi azonosítója. A folyamatokat felhasználó által létrehozott, az örökölni fogja a marker.

Másrészt, minden tárgy a rendszerben van egy adatstruktúra úgynevezett biztonsági leíró (biztonsági leíró). Ez a szerkezet tartalmaz egy listát a felhasználói azonosítók, amelyek (vagy nem), hogy az objektum elérését, valamint a hozzáférés típusát (csak olvasható, írni és olvasni, a teljes hozzáférés, stb.)

Amikor megpróbálja feldolgozni a hozzáférést az objektum azonosítót a marker a hozzáférési összehasonlítjuk lévő azonosítókat a biztonsági leíró tárgy, és az alapján az összehasonlítás eredménye a belépés engedélyezett vagy tiltott.

Tekintsük az adatok struktúrák és funkciók, amelyek felelősek az ezen elv végrehajtásával a Windows kernel.

biztonsági azonosítókat

Egyedileg azonosítja a felhasználót, hogy a biztonsági azonosítókat a rendszer által használt (SID - Security Identifier). Amellett, hogy a felhasználók a SID csoportok számára a felhasználók, számítógépek, tartományok 4 domain (Windows) - a számítógépek csoportja központilag irányított, információt tárolnak egy közös adatbázisban (Active Directory), és a domain tagjai.

SID a rendszer által generált véletlenszerű, így a SID mérkőzés valószínűsége a különböző felhasználók közel van a nullához.

A SID WRK leírt szerkezet a fájl nyilvános \ SDK \ Inc \ ntseapi.h (line 251). SID áll a következő összetevőkből áll:

- verziószám - Revision mező (1 byte);

- ügynök azonosító kód (azonosító hatóság) - IdentifierAuthority mező (6 bájt);

- subagents kódok (subauthority értékek) - SubAuthority mezőben (1 és 15 4 byte-os kódok egyes). Száma subagents SubAuthorityCount kódok alatt a területen.

A táblázatos formában SID írva a következő:

Ábra. 13.1. A szöveges megjelenítése SID

Végre ris.13.1 subagent nevezett kód relatív azonosítót (relatív azonosítót, RID), mint az összes felhasználói fiók a számítógép lehet ugyanazt a kódot, kivéve RID. RID, amely egyenlő a 500, képviseli a helyi rendszergazda.

hozzáférési token

felhasználói biztonsági azonosítókat tárolja a hozzáférési token (hozzáférési token). Során a felhasználó bejelentkezési Lsass.exe létrehoz egy token érte, amely hozzá van rendelve az első felhasználói folyamat Userinit.exe más futó folyamatokat ügyfél örökli ezt a jelzőt (ris.13.2). folyamat hozzáférési token van tárolva egy területen Token lefagyott szerkezetet (lásd. előadás 6 „folyamatok és szálak”).

A hozzáférési token által képviselt szerkezet jelzőt. fájlban van leírva bázis \ NTI \ se \ tokenp.h (line 235), és amely a következő alapvető mezőket:

Ábra. 13.2. Létrehozása és öröklik a hozzáférési token